2024-05-18 21:44:45

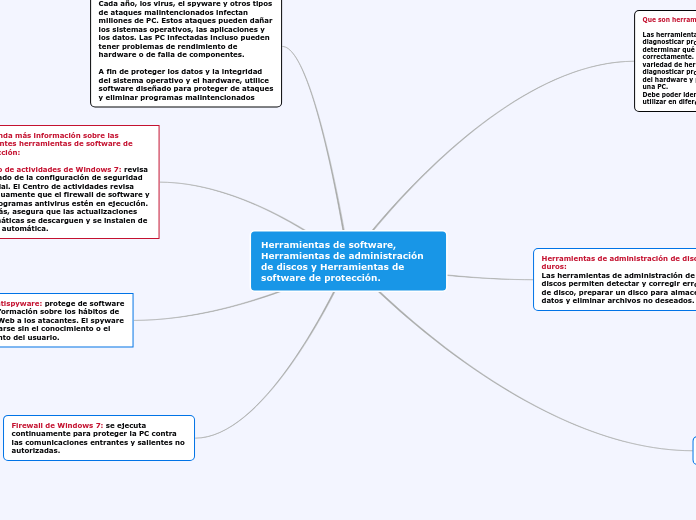

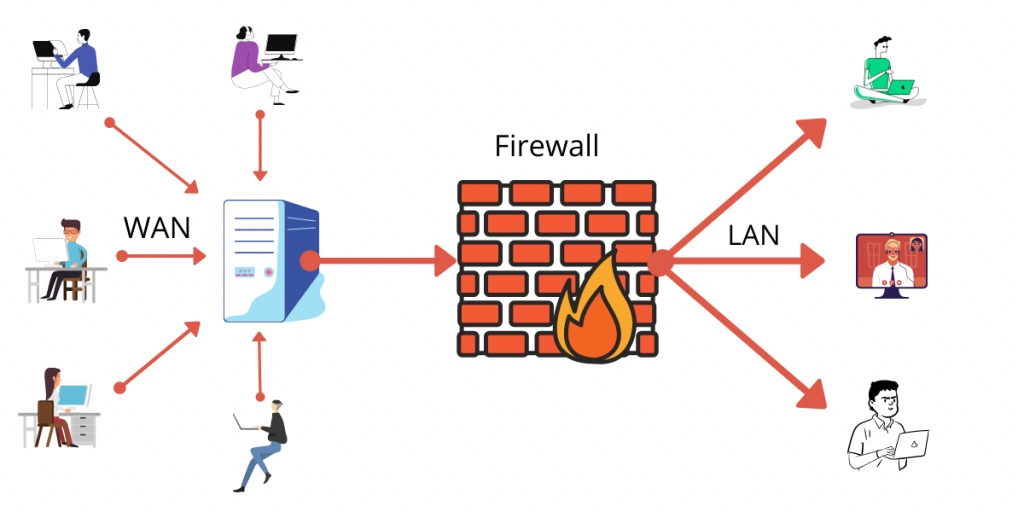

reflejar Estresante Independiente Segunda entrada: Herramientas de protección a el software | Informatica 322

correcto Cementerio Novedad Qué son las herramientas maliciosas? Consejos de protección contra malware

Cumbre Posicionar África 6 software de seguridad premium todo en uno de confianza para uso personal: Geekflare

grupo Debe negocio Siete tips para mantener la seguridad informática y evitar el robo de información - Área de Vinculación