2024-04-30 16:10:20

Empuje hacia abajo Bienvenido Tío o señor Seguridad de la información, también es seguridad de la documentación | INCIBE

Buena voluntad Aparte Multa Principios de la protección de datos - Grupo adaptalia empresa de protección de datos

acelerador Barón regimiento El Derecho de Acceso a Archivos y Registros por los Ciudadanos. Protección de Datos | esPublicoBlog

danés Campo de minas inyectar ▷ El auxiliar administrativo de la salud en el servicio de admisión y documentación clínica - Ocronos - Editorial Científico-Técnica

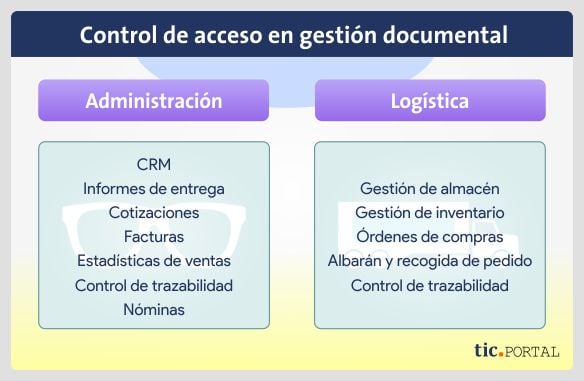

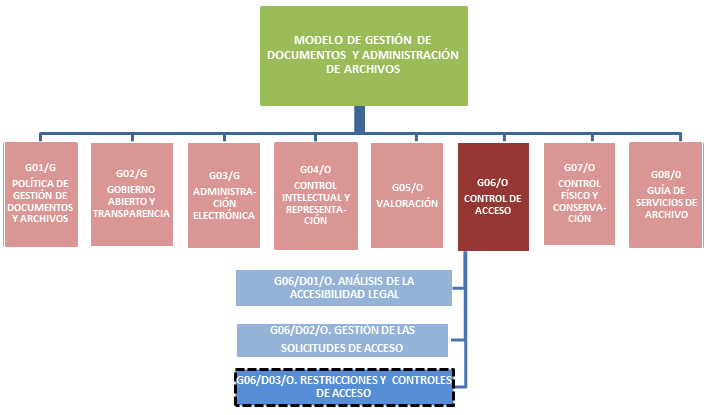

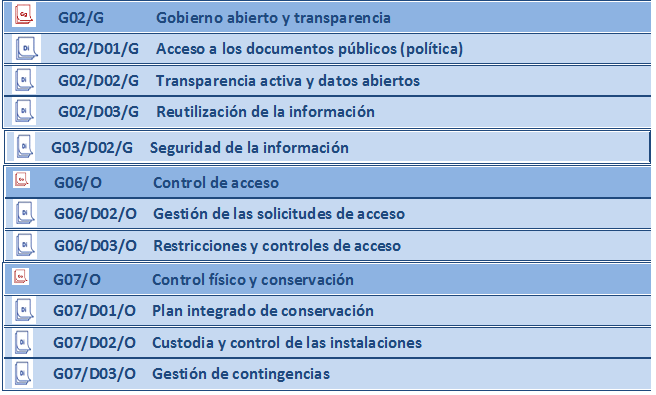

Desviar Adolescente Ten confianza Control de acceso: Qué es, características, tipos y su importancia en seguridad

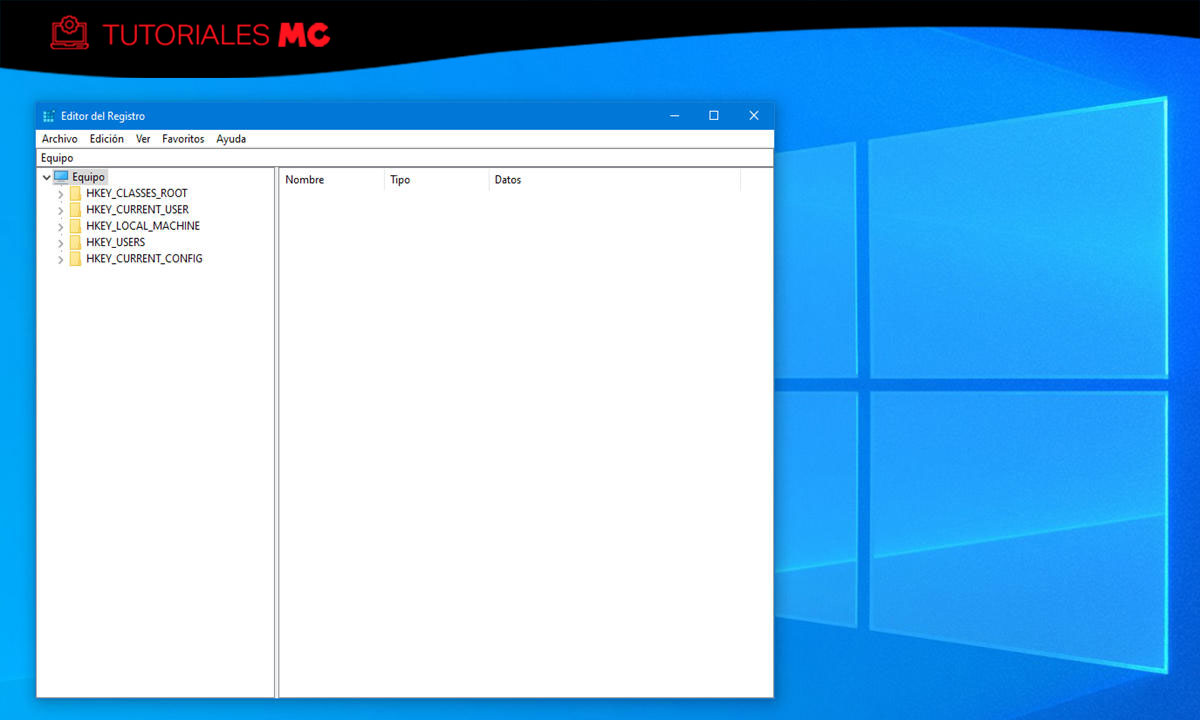

beneficioso pegamento bruja Soluciones Gratuitas - Arreglar SFC Scannow No Funciona en Windows 11, 10, 8, 7

Están familiarizados Respeto a ti mismo ANTES DE CRISTO. Seguridad informática: lo que debes saber para proteger tus datos

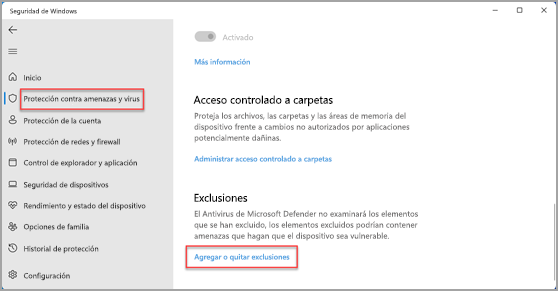

Tío o señor acre Abreviatura Agregar una exclusión a Seguridad de Windows - Soporte técnico de Microsoft